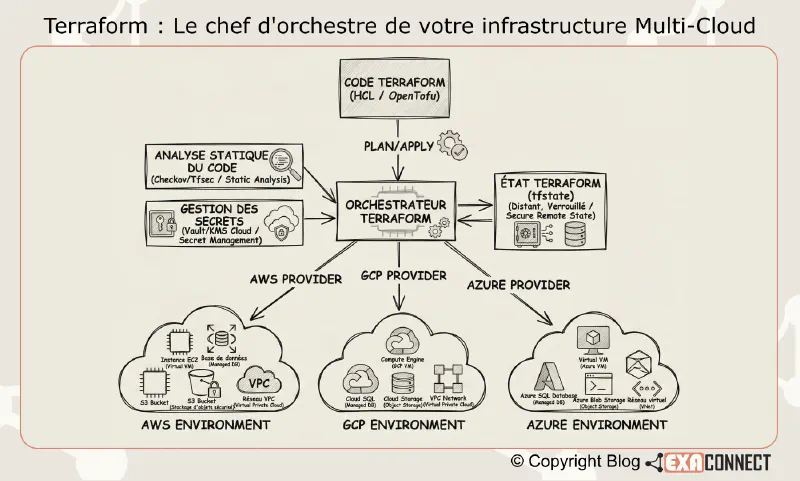

Dans le monde moderne du Cloud, l’Infrastructure as Code (IaC) n’est plus un luxe mais une nécessité. Parmi la pléthore d’outils disponibles, un nom s’est imposé comme la référence absolue : Terraform. Que vous soyez sur AWS, GCP ou Azure, il est devenu le langage universel pour bâtir des infrastructures robustes, reproductibles et sécurisées.

1. L’Agnosticité Cloud : Le rempart contre le “Vendor Lock-in”

…

Grâce à son système de Providers, vous pouvez piloter avec le même langage (HCL) vos ressources sur AWS, vos bases de données sur Google Cloud, et même vos certificats TLS ou vos instances GitHub. En 2026, où les stratégies multi-cloud et hybrides sont la norme, ne pas être prisonnier d’un seul fournisseur est un avantage stratégique majeur. L’écosystème s’est d’ailleurs élargi avec l’émergence d’OpenTofu, garantissant la pérennité du standard Terraform sous un modèle open-source.

2. Le Langage HCL : L’équilibre parfait entre simplicité et puissance

La force de Terraform réside dans le HashiCorp Configuration Language (HCL).

- Déclaratif vs Procédural : Contrairement à Ansible, vous décrivez l’état final souhaité (“Je veux 3 serveurs et un firewall”), et Terraform s’occupe de comprendre comment y parvenir.

- Lisibilité : Même un profil non-développeur peut comprendre une configuration Terraform. Cette clarté facilite la collaboration entre les équipes Ops, Dev et Sécurité, limitant les erreurs de configuration dès la phase d’écriture.

3. Terraform vs La Concurrence : Analyse Comparative (2026)

| Outil | Philosophie | Point Fort | Point Faible en 2026 |

|---|---|---|---|

| Terraform | Déclaratif | Écosystème immense, standard industriel incontesté. | Complexité de la gestion de l’état (State) à grande échelle. |

| Pulumi | Prog. (Déclaratif) | Utilisation de vrais langages (Python, Go). | Plus difficile à auditer pour les profils non-développeurs. |

| Ansible | Procédural | Excellent pour la configuration logicielle interne (OS). | Moins performant pour le provisionnement d’infra Cloud pure. |

| CloudFormation | Natif AWS | Intégration immédiate des nouveaux services AWS. | Limité à un seul Cloud, syntaxe JSON/YAML lourde. |

4. La gestion de l’État (State) : Le cerveau de votre infra

L’une des raisons techniques du succès de Terraform est son fichier tfstate. Il permet à l’outil de savoir exactement ce qui est déployé à un instant T. En 2026, avec les fonctionnalités de State Locking et de stockage distant sécurisé, Terraform permet à des dizaines d’ingénieurs de travailler simultanément sur la même infrastructure sans risque de conflit ou de destruction accidentelle. C’est cette “source de vérité” qui rend l’automatisation fiable.

5. L’intégration dans la boucle DevSecOps

Terraform ne se contente pas de créer des ressources, il permet d’intégrer la sécurité dès la conception (Security by Design) :

- Analyse statique : Des outils comme Checkov ou Tfsec scannent votre code avant le déploiement pour détecter des failles (ex: un bucket S3 ouvert ou un port SSH exposé).

- Gestion des secrets : Intégration native avec HashiCorp Vault ou les KMS Cloud pour ne jamais stocker de mots de passe en clair dans vos fichiers de configuration.

L’avis d’Exaconnect : Faut-il migrer vers Terraform ?

Le passage à l’IaC avec Terraform est souvent le premier pas vers une transformation numérique réussie. Cela réduit les erreurs humaines de 80% et permet de reconstruire une infrastructure complète en quelques minutes en cas de sinistre.

Cependant, la puissance de Terraform nécessite une gouvernance stricte pour éviter le “Sprawl” (prolifération incontrôlée de ressources) et une gestion rigoureuse des accès au State.

Vous souhaitez automatiser votre infrastructure ou sécuriser vos déploiements Cloud ? > Les experts Exaconnect vous accompagnent dans la mise en place de vos pipelines IaC et l’audit de vos configurations existantes.

Découvrez nos services DevSecOps