Sécurisation d'Amazon S3 : Le Guide Expert pour Protéger vos Données sur AWS

À l’ère du Cloud First, Amazon Simple Storage Service (S3) est devenu le pilier du stockage de données pour des millions d’entreprises. Cependant, sa simplicité d’utilisation cache une responsabilité majeure : une erreur de configuration peut exposer des données critiques à l’ensemble du web en quelques secondes.

Chez Exaconnect, nous accompagnons les entreprises dans la mise en conformité de leurs infrastructures. Voici les piliers fondamentaux pour verrouiller vos buckets S3 en 2026.

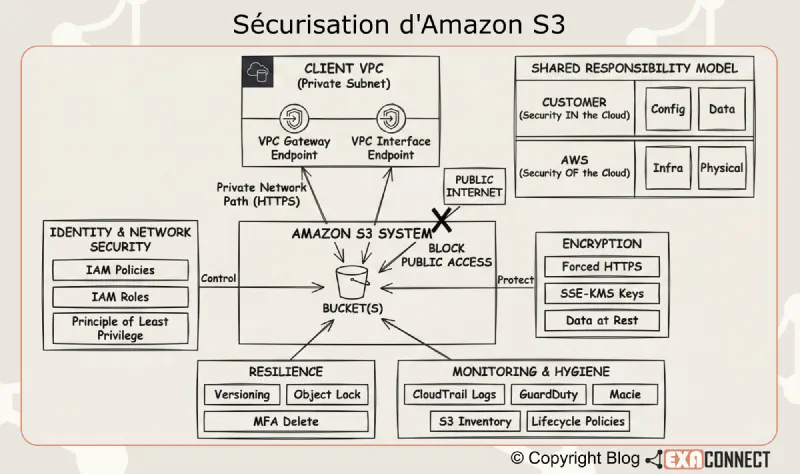

1. Comprendre la Responsabilité Partagée

Il est crucial de rappeler que la sécurité sur AWS est un contrat à double sens :

- AWS garantit la sécurité du Cloud (infrastructure physique, virtualisation).

- Vous êtes responsable de la sécurité dans le Cloud (configuration des ressources, chiffrement, gestion des identités).

- L’erreur courante : Penser que parce que S3 est un service géré, il est “sécurisé par défaut” contre les fuites logiques.

2. Accès Public : Le Blocage par Défaut

Depuis 2023, AWS active par défaut le S3 Block Public Access. Cependant, la vigilance reste de mise, notamment lors de migrations ou de modifications de politiques de compte.

- S3 Block Public Access : Cette option doit être activée au niveau du compte AWS pour servir de “filet de sécurité” global.

- IAM Access Analyzer : Utilisez cet outil pour identifier les buckets ayant des politiques autorisant des accès hors de votre zone de confiance.

3. Maîtriser l’Identité et le Réseau

La sécurité S3 repose désormais autant sur le réseau que sur les permissions.

- Principe du Moindre Privilège : Utilisez des politiques IAM granulaires. Évitez les jokers (

Resource: "*") et préférez des actions spécifiques. - VPC Endpoints (Passerelle & Interface) : Ne faites plus transiter vos données par l’internet public. Configurez un VPC Endpoint pour que vos instances EC2 ou Lambda communiquent avec S3 via le réseau privé d’AWS. Cela réduit drastiquement la surface d’attaque.

- Rôles IAM : Ne stockez jamais d’Access Keys dans vos codes. Utilisez des identités temporaires via les rôles IAM.

4. Chiffrement : Confidentialité et Audit

Si S3 chiffre désormais tout par défaut (SSE-S3), les entreprises aux exigences strictes doivent aller plus loin.

- AWS KMS (SSE-KMS) : Utilisez vos propres clés gérées via le Key Management Service. Cela permet de séparer les droits d’accès : un utilisateur peut avoir le droit de lister les fichiers (S3), mais pas de les lire (KMS).

- Forcer le HTTPS (TLS 1.2+) : Modifiez vos politiques de bucket pour refuser toute requête n’utilisant pas le paramètre

aws:SecureTransport. - Rappel de sécurité : Le chiffrement protège contre l’accès physique aux serveurs, mais seule une politique IAM stricte protège contre le vol de données logique.

5. Résilience et Anti-Ransomware

La sécurité concerne aussi la disponibilité et l’intégrité des données.

- Versioning : Conservez chaque variante d’un objet pour restaurer une version saine après une corruption accidentelle.

- MFA Delete : Une sécurité critique. Exige une authentification multi-facteurs pour supprimer définitivement une version d’un objet.

- S3 Object Lock (Modèle WORM) : Pour les données soumises à des obligations légales, le verrouillage empêche toute suppression (même par un administrateur) pendant une durée définie.

6. Surveillance et Audit Intelligent

Un système silencieux est un système à risque.

- AWS CloudTrail : Indispensable pour enregistrer les appels d’API (qui a accédé à quel objet et quand ?).

- Amazon GuardDuty : Utilise le machine learning pour détecter des accès suspects provenant d’IP malveillantes ou des comportements d’exfiltration.

- Amazon Macie : Ce service scanne vos buckets pour découvrir et alerter sur la présence de données sensibles (RGPD, numéros de CB) qui ne seraient pas correctement protégées.

7. Cycle de Vie et Hygiène des Données

La sécurité passe aussi par la réduction de la surface d’attaque.

- Lifecycle Policies : Automatisez la suppression des fichiers obsolètes ou leur déplacement vers S3 Glacier pour réduire les coûts et les risques.

- S3 Inventory : Auditez régulièrement l’état du chiffrement et la configuration de vos millions d’objets via des rapports automatisés.

Conclusion : Faites de la sécurité un automatisme

La sécurisation d’Amazon S3 n’est pas une tâche ponctuelle, mais un processus continu. En 2026, la complexité des cyberattaques impose une défense en profondeur mêlant chiffrement, isolation réseau et surveillance active.

Chez Exaconnect, nous aidons nos clients à auditer leurs infrastructures et à déployer des solutions de stockage robustes, performantes et conformes aux meilleures pratiques du marché.

Vous avez un doute sur la sécurité de vos buckets S3 ? > Nos experts sont à votre disposition pour un diagnostic complet de votre infrastructure IT.

Contactez l’équipe Exaconnect dès aujourd’hui